Вымогатели на аутсорсе: как связаны киберпреступления в России с украинскими спецслужбами

Как связаны киберпреступления в России с украинскими спецслужбами

- Gettyimages.ru

- © Wolfgang Schwan/Anadolu Agency

Эта история берёт начало с событий двухлетней давности. Тогда некий неизвестный злоумышленник «заминировал» 40-ю московскую больницу в Коммунарке. По информации источников в экстренных службах, на электронную почту ГКБ №40 в посёлке Коммунарка поступило анонимное сообщение об угрозе взрыва. Ещё через несколько дней аналогичным образом подвергли «минированию» самолёты в аэропорту Шереметьево.

Похожие письма с угрозами минирования приходили во многие частные и государственные учреждения страны. При этом, как следует из опубликованного в официальном Telegram-канале объединённой пресс-службы судов Санкт-Петербурга скриншота сообщения, злоумышленник требовал вернуть ему якобы украденные у него с криптовалютной биржи WEX 120 биткоинов.

Также на russian.rt.com «Противостоять надуманной угрозе»: как НАТО наращивает киберактивность у российских границАналогичная по сути угроза и требование возврата 120 биткоинов на биржу WEX приходили в адрес городского суда Санкт-Петербурга ещё в ноябре 2019 года. Тогда злоумышленник раскрыл номер своего криптокошелька. Вот он: 19B5Bt11oUqYnwSXfBgRpwwDGg5Ajirbjn.

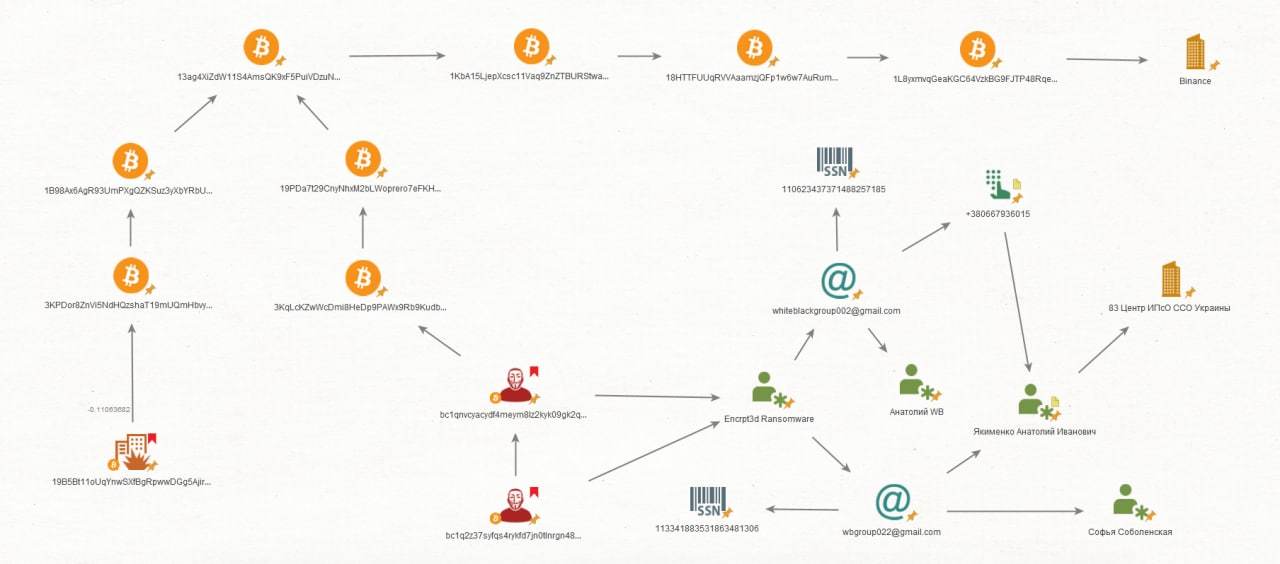

При помощи общедоступных сервисов любой может посмотреть цепочки транзакций по этому кошельку.

Опровержение очевидного

Зная номер электронного кошелька, специалисты компании T.Hunter осуществили несколько тестовых платежей в биткоинах, чтобы проследить дальнейшее движение средств.

Всего были произведены три транзакции на общую сумму 0,11 BTC. Через некоторое время деньги начали перебрасываться с одного кошелька на другой, на что первым обратил внимание руководитель компании Indefieco Сергей Менделеев.

В итоге все средства оказались на кошельке с номером 1L8yxmvqGeaKGC64VzkBG9FJTP48RqeSct, а после были обналичены через известную криптовалютную биржу Binance.

- © T.Hunter

Обналичивание средств «минёра» шло по тем же каналам, что и обналичивание денег от деятельности вируса-шифровальщика Encrpt3d Ransomware, который распространяется хакерской группировкой WhiteBlackCrypt Ransomware, выяснили специалисты.

Это программа, действующая в форме криптовымогателя, который шифрует данные пользователей (в основном в корпоративном секторе) с помощью алгоритма AES-256. Затем хакеры требуют перевести им 10 BTC для разблокировки и дешифровки файлов.

Также на russian.rt.com «Инструкторы за спинами»: кто стоит за информационными атаками в адрес российских гражданПри этом, как свидетельствуют утечки данных с подробными данными групп украинских «государственных троллей», подконтрольных спецслужбам, в частности 83-му Центру ИПСО, прослеживается связь между пулом паролей, используемых украинскими агентами в ЦИПСО, и названием группировки WhiteBlackCrypt.

Примечательно, что Государственная служба специальной связи и защиты информации Украины в начале года даже выпустила пресс-релиз, в котором публично отрицала причастность украинских госструктур к деятельности группировки, занимавшейся распространением вируса-шифровальщика.

Ответственности не подлежат

Атаки аффилированных с украинскими спецслужбами хакеров на сетевую инфраструктуру России и других стран вряд ли могли быть случайными, отметил в разговоре с RT политолог, эксперт Международного института гуманитарно-политических исследований Владимир Брутер.

«Роль украинских спецслужб в такого рода акциях всегда носит вспомогательный характер. Решения, особенно в отношении России, принимаются политическим руководством, — отметил эксперт. — Не стал бы сбрасывать со счетов и версию о том, что это у подконтрольных украинским спецслужбам хакеров мог быть побочный «бизнес», аутсорсинг в некотором роде».

Эксперт также отметил, что активность хакеров зачастую является способом отвлечь внимание и нарушить нормальное функционирование социальных служб.

«Действия хакеров носят, как правило, беспокоящий характер. Системного ущерба вряд ли стоит ожидать: всё-таки имеется резервирование и восстанавливается всё довольно быстро, — пояснил политолог. — Другой вопрос — кибершпионаж. Он даёт определённые результаты».

Несмотря на то что украинские хакеры активны и в сетях Евросоюза, вряд ли они понесут ответственность за свои преступления, полагает эксперт.

«Сейчас Украине и её властям всё сходит с рук, на Западе имеется политический консенсус на этот счёт», — заключил политолог.