«Не самые грамотные хакеры»: что стоит за кибератаками на российские СМИ

Что стоит за кибератаками на российские СМИ

- globallookpress.com

- © 24gadget.ru/Global Look Press

Российские СМИ атаковал вирус-шифровальщик. В частности, о взломе своих систем сообщили в новостном агентстве Интерфакс и интернет-издании «Фонтанка.ру».

«Коллеги! Интерфакс столкнулся с беспрецедентной вирусной атакой. Часть наших сервисов недоступна для клиентов. Наши инженеры восстанавливают их работоспособность. Приношу свои извинения. Стараемся вернуться к вам как можно быстрее!» — написал заместитель директора агентства Юрий Погорелов.

Пострадал и сайт Федерального агентства новостей (ФАН): его публикации были недоступны из-за множественных запросов, которые были инициированы неизвестными.

Отмечается, что IT-департамент агентства «справился с атакой, всю существенную информацию редакции удалось сохранить, работа переведена с основного сервера на резервный».

«Источники атаки в данный момент выясняются. Федеральное агентство новостей готовит обращение в правоохранительные органы», — говорится в сообщении ФАН.

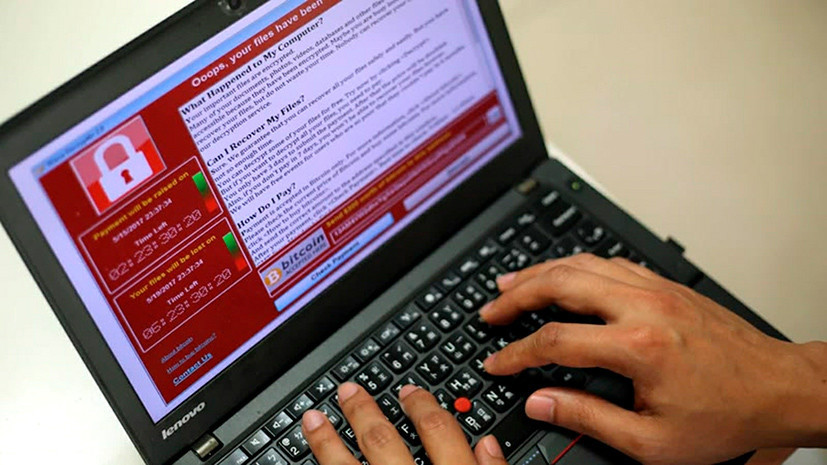

Недоступными оказались также информационные системы СПАРК и СКАН. В социальных сетях появились фотографии с мониторов, на которых высвечиваются требования хакеров для разблокировки.

«Если вы попали на эту страницу, значит, ваш компьютер был зашифрован. Введите появившийся персональный код в поле внизу. Если он будет принят, вы получите доступ к аккаунту с биткоинами, чтобы произвести платёж. <…> Как только мы получим ваш перевод, вам предоставят пароль для расшифровки ваших данных», — говорится в сообщении.

за разблокировку #BadRabbit требует 0,05 биткоина ($300) pic.twitter.com/i6KXfAexw1

— Group-IB (@GroupIB) October 24, 2017

При этом размер требуемого выкупа — 0,05 биткоинов (более 16 тыс. рублей по курсу на 24 октября). Хакеры предупредили, что сумма увеличится, если редакция не уложится в отведённые 40 часов.

О хакерской атаке сообщили и на странице сайта «Фонтанка.ру» в Facebook. При этом сотрудники издания заявляют, что вирус-шифровальщик их не коснулся, взлому подвергся сервер портала.

«Сервер «Фонтанки» подвергся хакерской атаке. Сайт может быть недоступен несколько часов. <…> У нас совсем другой характер атаки: у нас именно взлом сервера, а не вирус-шифровальщик», — говорится в сообщении.

Перестал открываться и сайт «Новой газеты» в Санкт-Петербурге. Однако издание пока никаких заявлений не делало.

Метро и аэропорт

Между тем о хакерском взломе ряда ресурсов заявили и на Украине. Так, о нарушении работы информационной системы сообщило руководство аэропорта Одессы.

«Сообщаем, что информационная система Международного аэропорта «Одесса» подверглась хакерской атаке. Все службы аэропорта работают в усиленном режиме. Приносим свои извинения пассажирам за вынужденное увеличение времени обслуживания», — говорится на странице авиаузла в Facebook.

О блокировании банковских сервисов рассказали и представители Киевского метрополитена. При этом они отметили, что подземка продолжает свою работу в штатном режиме.

- Reuters

«Внимание! Кибератака! Метро работает в обычном режиме, кроме банковских сервисов (оплата бесконтактными банковскими карточками на жёлтом турникете или MasterPass). Жетоны, проездные и транспортные карты метро со всеми скидками работают. Приносим извинения за неудобства и просим пассажиров пользоваться альтернативными способами оплаты», — сообщается на страничке киевского метро в Facebook.

Пока нет ясности, каким образом системы российских СМИ и украинских госучреждений были заражены. В «Лаборатории Касперского» подтвердили, что расследуют атаку.

«Эксперты «Лаборатории Касперского» расследуют эту атаку — мы будем обновлять этот пост по мере того, как они будут находить новую информацию. Заражение происходит через ряд заражённых сайтов российских СМИ», — говорится на сайте компании.

Представители компании прогнозируют, что атака BadRabbit может достигнуть масштаба его предшественников — вирусов-шифровальщиков WannCry и Petya.

Атака без границ: организации в десятках стран пострадали от вируса-вымогателя WannaCry

Атака без границ: организации в десятках стран пострадали от вируса-вымогателя WannaCry

В компании Cisco Systems выдвигают две версии причин произошедшего.

«Есть две версии. Либо это случайное заражение со стороны киберпреступников, у которых было просто желание заработать. Либо здесь замешана геополитика. Однако для выяснения причины необходимо провести расследование», — заявил RT эксперт по информационной безопасности Алексей Лукацкий.

Президент компании «Консорциум Инфорус» Андрей Масалович рассказал RT, что, скорее всего, за атакой стояли не самые грамотные хакеры, решившие подзаработать с помощью попавших в сеть атакующих кодов.

«Вирус ещё свежий. Сейчас специалисты разбираются, какое средство доставки использовал вирус. Думаю, ответы станут известны в течение нескольких дней. Это что-то новое. Весной на WikiLeaks была опубликована целая серия утечек зловредных кодов, используемых АНБ, ФБР и ЦРУ, — их было более 120. Среди них были и новые атакующие части для вирусов-троянов. Они тоже попали в руки хакеров. То, что происходит сейчас, говорит о том, что хакеры среднего порядка взяли этот атакующий модуль и попытались заработать с его помощью. Судя по тому, что это процесс не очень технологичный, хакеры, которые стоят за этим, не самые грамотные», — пояснил Масалович.

Эксперт не считает, что за выбором целей стоял какой-либо политический мотив. По мнению Масаловича, программа была запущена там, где хакеры ожидали от её действий наибольшую прибыль.

«Это 100-процентное вымогательство. У вируса была возможность заразить системы информационного агентства в других странах, однако этого не произошло. Это очень непрофессионально. Это мотивировано не политически: целились туда, где проще было получить результат», — заключил эксперт.

По следам WannaCry

Напомним, что первая крупная хакерская атака с использованием программы ransomware WanaCrypt0r 2.0 (WannaCry) произошла в мае нынешнего года. Хакеры произвели более 45 тыс. попыток заражения различных систем в 74 странах. Целями злоумышленников, вымогавших выкуп за доступ к зашифрованным вирусом файлам, стали, в частности, медучреждения в Великобритании, испанская телекоммуникационная компания Telefonica, американский почтовый гигант FedEx, российские Сбербанк, «МегаФон» а также МВД и МЧС России.

Остановить шествие WannaCry смог 23-летний британский программист Маркус Хатчинс. Изучая вредоносное ПО, специалист обнаружил, что перед началом работы оно обращается к определённому несуществующему домену. Если домен не был зарегистрирован, WannaCry начинал зашифровывать файлы на компьютере, однако после того, как Хатчинс зарегистрировал этот адрес, вирус стал обращаться к нему и прекратил атаки.

Позднее, однако, Хатчинс был арестован в США агентами ФБР по обвинению в распространении банковского троянского вируса Kronos.

Спустя месяц мир подвергся новой атаке. Вирус-вымогатель, поразивший десятки государственных и частных организаций целого ряда стран, получил имя Petya. Он атаковал только компьютеры, которые работают на операционной системе Windows, шифровал главную таблицу файлов жёсткого диска и вымогал у пользователей деньги за расшифровку.

Немецкое Федеральное управление по информационной безопасности (BSI) назвало тогда источником атаки украинскую программу бухгалтерской отчётности M.E.Doc, сменившую запрещённый на Украине 1C.